- Fecha de publicación

- Febrero 2026

- Tecnología

- Artículo

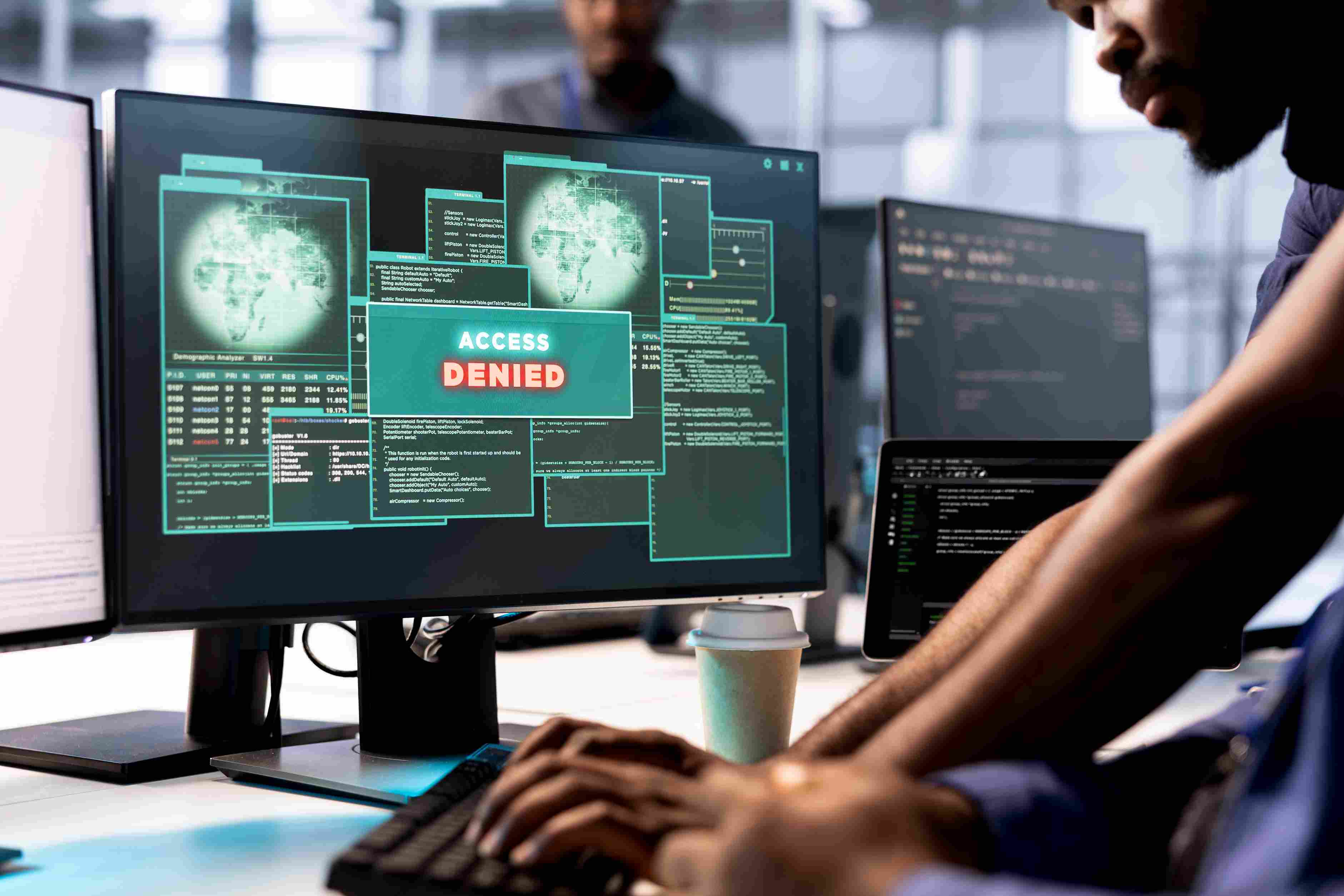

En la era digital, donde la información es el activo más valioso, la ciberseguridad se ha convertido en una prioridad absoluta. Dentro del amplio espectro de amenazas, el ransomware destaca por su capacidad de paralizar organizaciones y extorsionar a usuarios.

¿Qué es el ransomware en informática?

¿Te gustaría cursar nuestro Técnico Superior en Desarrollo de Aplicaciones Web - DAW. Accede para más información.

El término ransomware se refiere a un tipo de malware que, tras infectar un sistema, tiene como objetivo principal extorsionar a la víctima. Su nombre proviene de la combinación de las palabras ransom (rescate) y software.

En esencia, el ransomware es un programa que, una vez dentro del dispositivo o red, bloquea el acceso al sistema o, en su forma más común, cifra los archivos del usuario, volviéndolos inaccesibles.

A continuación, muestra una nota de rescate en la pantalla exigiendo un pago, generalmente en criptomonedas como el bitcóin, a cambio de la clave de descifrado.

Tipos de ataques ransomware

Aunque el cripto-ransomware es el más frecuente, existen otras modalidades:

- Cripto-ransomware: Cifra archivos específicos.

- Locker: Bloquea el acceso total al sistema operativo o a la pantalla del dispositivo. Es más común en dispositivos móviles.

- Wiperware: Es un malware que se disfraza de ransomware, pero cuyo objetivo final es destruir o sobrescribir los datos permanentemente sin intención de devolverlos.

¿Cómo funciona el ransomware?

Para saber cómo podemos protegernos, primero debemos entender cómo funciona. Los ataques de ransomware suelen seguir una secuencia de pasos bien definidos:

1. Vector de infección

El ataque comienza cuando el ransomware logra acceder al sistema. Los métodos más habituales son:

- Phishing y spear phishing: Es la vía más utilizada. Los atacantes envían correos electrónicos que parecen legítimos, pero que contienen un archivo adjunto malicioso o un enlace a un sitio web infectado. Al abrir el archivo o hacer clic en el enlace, el malware se descarga e instala.

- Descargas drive-by: Ocurre cuando un usuario visita un sitio web comprometido. El malware se descarga automáticamente sin que el usuario tenga que hacer clic en nada.

- Explotación de vulnerabilidades: Los ciberdelincuentes aprovechan fallos de seguridad en el sistema operativo para introducir el ransomware.

- Protocolo de escritorio remoto (RDP) desprotegido: El acceso remoto mal configurado o con contraseñas débiles es un objetivo habitual para introducir el malware.

2. Ejecución y cifrado

Una vez instalado, el ransomware procede a:

- Establecer la comunicación: Se conecta a un servidor de mando y control del atacante para recibir instrucciones y generar las claves de cifrado.

- Buscar y cifrar: El malware escanea el sistema en busca de archivos valiosos y comienza a cifrarlos utilizando un algoritmo de cifrado robusto.

- Ejecutar una doble extorsión: Algunas variantes más recientes no solo cifran los datos, sino que también los roban antes de cifrarlos. Si la víctima se niega a pagar, amenazan con publicar la información confidencial en la web.

3. Demanda de rescate

Tras el cifrado, el ataque ransomware finaliza mostrando una nota de rescate en la pantalla, un archivo de texto o incluso cambiando el fondo de escritorio. El mensaje especifica la cantidad, la forma de pago y un plazo límite para hacer el pago.

Medidas para evitar los ataques de ransomware

La prevención es la única estrategia segura contra este tipo de ataques, ya que pagar el rescate nunca garantiza la devolución de los datos y, de hecho, financia futuras actividades criminales.

Aquí tienes las claves esenciales para protegerte:

1. Copias de seguridad (backups)

Haz copias de seguridad de toda tu información de forma regular. La regla de oro es la estrategia 3-2-1:

- Haz 3 copias de tus datos.

- En 2 soportes diferentes (por ejemplo, disco duro interno y externo).

- Con 1 copia almacenada fuera de línea (desconectada de la red, como un disco duro externo o en la nube bajo ciertas condiciones de seguridad).

2. Actualización de sistemas

Los atacantes explotan vulnerabilidades conocidas. Es vital:

- Mantener el sistema operativo y las aplicaciones actualizadas con la última versión.

- Utilizar un software antivirus/antimalware de calidad y actualizado.

3. Formación y concienciación del usuario

Dado que la ingeniería social es el principal vector de ataque, la formación es esencial.

- Desconfía de los correos electrónicos inesperados o con archivos adjuntos sospechosos.

- Verifica la identidad del remitente y evita hacer clic en enlaces.

4. Refuerzo de seguridad perimetral

- Limitar el uso del RDP o protegerlo con una autenticación multifactor (MFA), basada en un modelo zero trust.

- Asegurar las configuraciones del cortafuegos (firewall).

Comprender cómo funcionan estos ataques, cuáles son sus vectores de infección y qué medidas de prevención son realmente eficaces ya no es solo una cuestión técnica, sino una competencia esencial para cualquier profesional del ámbito tecnológico.

La titulación de Técnico Superior en Desarrollo de Aplicaciones Web de ESIC prepara a los estudiantes no solo para diseñar y desarrollar aplicaciones web funcionales y eficientes, sino también para hacerlo bajo criterios de seguridad, buenas prácticas y protección de la información.

También te puede interesar

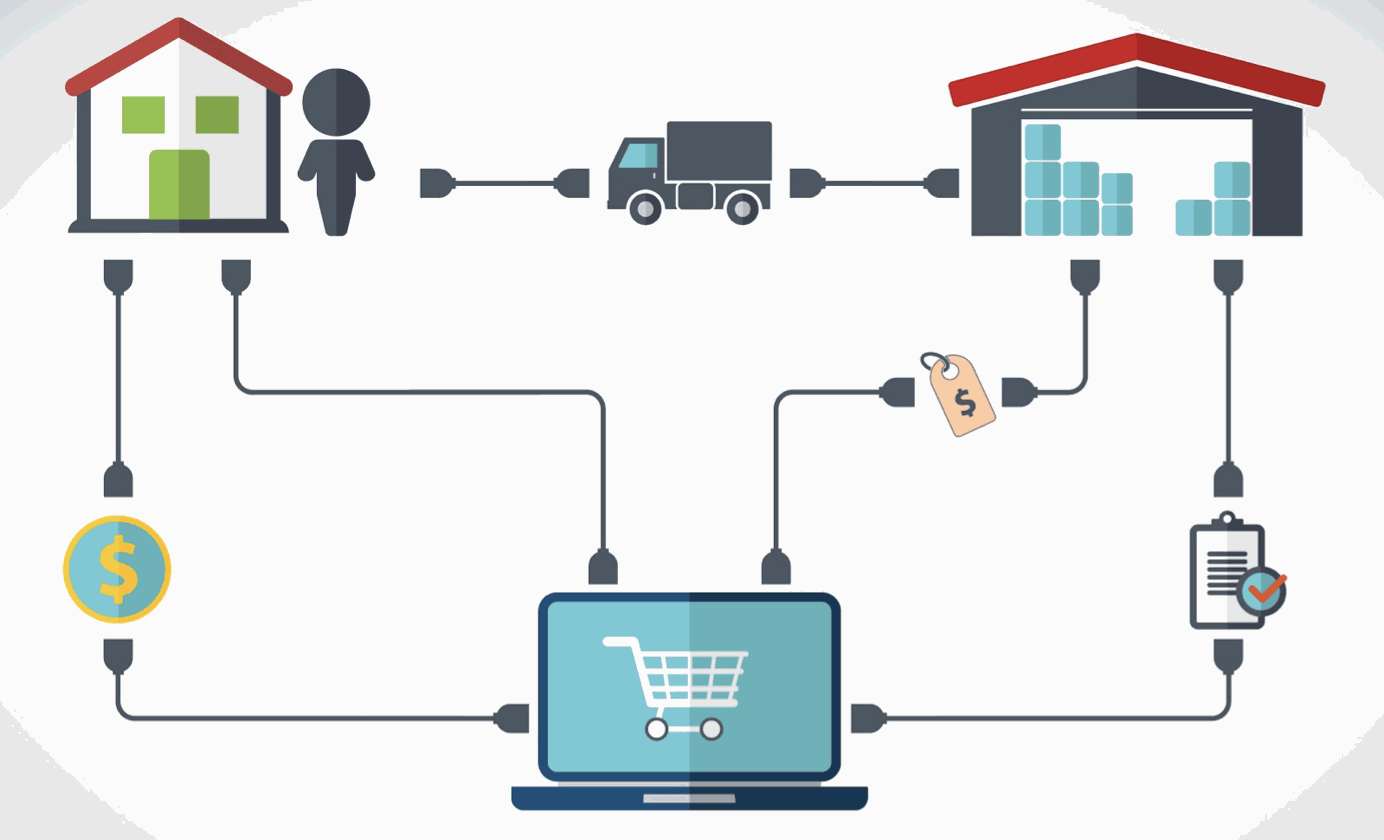

Dropshipping, Oportunidad con Riesgo

Aprende todo sobre dropshipping en esta guía actualizada por los expertos de ESIC con las últimas tendencias herramientas de 2026. Dropshipping: Resumen ejecutivo: Modelo sin stock: Es un n...

- Publicado por _ESIC Business & Marketing School

Lead Management: Qué es y cómo dominar la gestión de leads

Aprende todo lo necesario (herramientas, estrategias, técnicas…) para maximizar y automatizar la captación de leads en tu negocio, así como la mejor forma de apreovecharlos para que se conviertan...

- Publicado por _ESIC Business & Marketing School

Comunicación Integrada de Marketing (CIM): qué es y cómo aplicarla

Aprender a integrar todos los elementos más importantes de Comunicación y Marketing para controlar tu marca y los mensajes de tu empresa o negocio. CIM: Resumen ejecutivo: Una experiencia c...

- Publicado por _ESIC Business & Marketing School